软餐获悉,微软已为 Windows 用户发布了安全更新,以修复影响 Windows Print Spooler 服务的安全漏洞。

上周,中国网络安全公司深信服的研究人员报告了 PrintNightmare 漏洞。它被称为远程代码执行漏洞,可被攻击者以系统权限远程执行任意恶意代码并安装程序、更改现有程序并创建具有完全用户权限的新帐户。

微软解释说,当 Windows Print Spooler 服务不正确地执行特权文件操作时,就会存在该缺陷。

微软已经为所有主要的 Windows 版本带来了紧急补丁——从 Windows 7 到 Windows 10 。 Windows Server 用户还获得了特定的安全更新来修复关键缺陷。

Windows Print Spooler 服务存在于 Windows 的所有版本中,因此该漏洞影响所有 Windows 设备。

已收到 PrintNightmare 漏洞修复安全更新的 Windows 版本包括:Windows Server 2004 、 Windows Server 2008 、 Windows Server 2012 、 Windows Server 2012 R2 、 Windows Server 2016 、 Windows Server 2019 、 Windows 7 、 Windows RT 8.1 、 Windows 8.1 和 Windows 10 。

微软表示,这些更新包含了针对上述已被标记为 CVE-2021-34527 的问题的防护。

微软还称,将尽快为其他的 Windows 版本发布更新。

同时,建议尚未收到安全修复补丁的 Windows 用户手动禁用 Print Spooler 服务或禁用入站远程打印(Inbound remote printing)。可以通过 PowerShell 运行 “Stop-Service -Name Spooler -Force” 和 “Set-Service -Name Spooler -StartupType Disabled” 命令来禁用 Windows Print Spooler 服务。

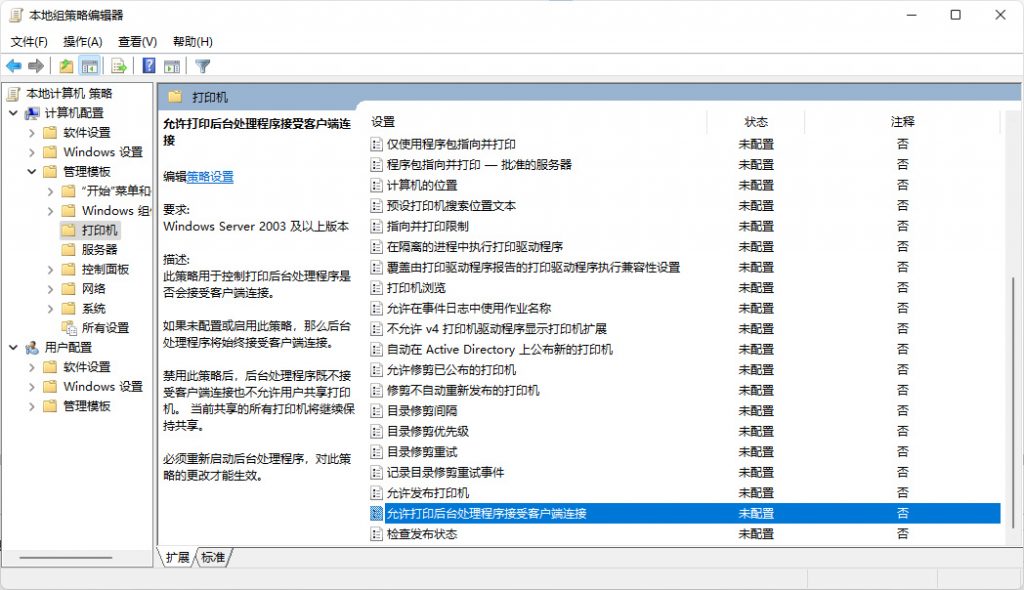

此外,还可以通过进入本地组策略编辑器下的计算机配置>管理模板>打印机 并关闭 允许打印后台处理程序接受客户端连接 选项来禁用入站远程打印(Inbound remote printing)。用户需要重新启动 Print Spooler 服务才能使更改生效。